LDAP Vollständiger Leitfaden

Edraw Content-Team

Möchten Sie Ihr LDAP-Diagramm erstellen?

EdrawMax ist auf die Erstellung von Diagrammen und Visualisierungen spezialisiert. In diesem vollständigen LDAP-Diagramm-Leitfaden erfahren Sie alles über das LDAP-Diagramm. Testen Sie es jetzt kostenlos!

Das "Lightweight Directory Access Protocol", allgemein bekannt als LDAP, ist ein Protokoll-Tool, das bei der Suche nach Daten und Informationen über eine bestimmte Branche, Firma oder sogar Einzelpersonen in einem Netzwerk hilft. Es wird auch verwendet, um wertvolle Ressourcen wie Dateien, Dokumente und geeignete Geräte für dieses spezielle Netzwerk zu finden. Benutzer verwenden häufig das Lightweight Directory Access Protocol in privaten und geschäftlichen Internet-Netzwerken.

In der heutigen Welt gibt es eine ganze Reihe von Verwendungsmöglichkeiten für LDAP. Es kann ein Einstieg sein, um einige der Ins und Outs einer Organisation in einem System zu verstehen. In diesem Artikel werden wir die Grundlagen behandeln und einige der Verwendungszwecke und Funktionen des kompakten Verzeichniszugriffsprotokolls analysieren.

1. Was ist LDAP

Das Lightweight Directory Access Protocol ist ein kompaktes und offenes Netzwerkprotokoll, das sich hauptsächlich auf die Authentifizierung von Verzeichnisdiensten konzentriert. Ein Unternehmen kann z.B. Details über alle seine Geräte in einer Datenbank speichern. Benutzer können LDAP nutzen, um einen bestimmten Drucker zu finden, ihn im System zu identifizieren und diskret darauf zuzugreifen. LDAP wird häufig bei der Entwicklung von zentralen Authentifizierungssystemen verwendet. Diese Server speichern die Anmeldeinformationen für alle Benutzer im Netzwerk. Alle Anwendungen und Daten können sich mit dem LDAP-Server verbinden, um Benutzer zu validieren und zu genehmigen.

LDAP-Domänen enthalten oft Daten, die häufig angefordert, aber kaum geändert werden. Daher soll LDAP blitzschnelle READ-Effizienz bieten, selbst bei großen Datenmengen. Die Effizienz von WRITE ist dagegen viel geringer.

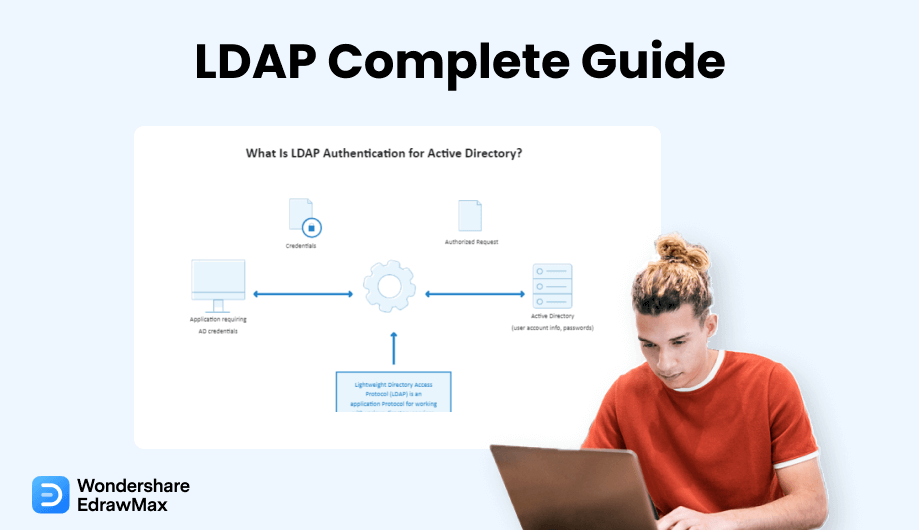

1.1 Was ist LDAP-Authentifizierung?

Ohne eine ordnungsgemäße Validierung kann ein Benutzer nicht auf Informationen zugreifen, die in einem LDAP-Protokoll oder in Verzeichnissen enthalten sind. Die Datenbank speichert Kunden-, Firmen- und Autorisierungsdaten und stellt sie den zugehörigen Anwendungen zur Verfügung. Bei der LDAP-Authentifizierung werden die angegebenen Benutzer und Anmeldeinformationen durch eine Verknüpfung mit einem LDAP-fähigen Verzeichnissystem überprüft. OpenDJ, OpenLDAP und MS Active Directory sind verschiedene Verzeichnissysteme, die LDAP verwenden.

Es folgt eine schrittweise Analyse der Authentifizierungsphase:

- Der Benutzer (ein LDAP-fähiges Gerät oder eine App) reicht eine Autorisierung für den Zugriff auf Daten in einem LDAP-Server ein.

- Der Benutzer gibt seine Anmeldedaten für den LDAP-Server an (z.B. ein gültiges Passwort und einen Benutzernamen).

- Der LDAP-Gateway prüft die Identität des Benutzers anhand der grundlegenden Benutzeridentifikationsdaten in seinem LDAP-Speicher.

- Der Benutzer kann auf die erforderlichen Informationen zugreifen, wenn die angegebenen Identitäten mit der gespeicherten grundlegenden Benutzeridentität übereinstimmen.

- Ungültige Anmeldeinformationen führen dazu, dass der Zugang zum LDAP-Server verweigert wird.

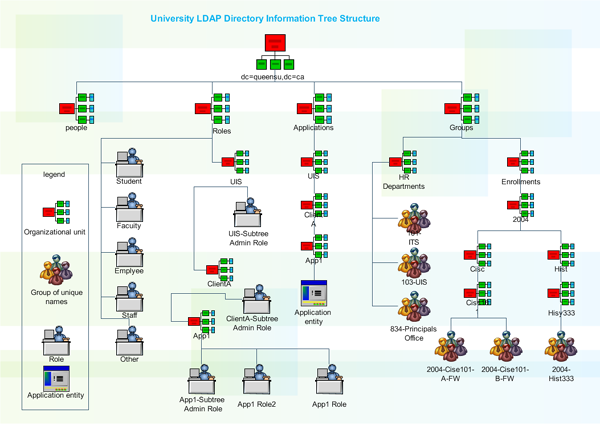

1.2 Was sind die Ebenen des LDAP-Verzeichnisses?

Eine gängige LDAP-Konfiguration hat eine "Baum"-Klassifizierung. Die Hierarchieebenen sind von oben nach unten wie folgt:

- Ein Stammverzeichnis ist der Anfangspunkt.

- Nationen, Gruppen oder Unternehmen.

- Der LDAP-Gateway prüft die Identität des Benutzers anhand der grundlegenden Benutzeridentifikationsdaten in seinem LDAP-Speicher.

- Agenturen, Abteilungen und andere Organisationseinheiten.

- Einzelpersonen, Dokumente und verknüpfte Ressourcen (Computer, Ausdrucke, etc.).

Eine LDAP-Datenbank kann über viele Server verteilt sein. Bei der Replikation werden die Client-Anfragen auf verschiedene Server verteilt. Jeder LDAP-Server nimmt Benutzeranfragen entgegen und ist für sie verantwortlich, bevor er sie an andere Stellen weiterleitet. Das Verzeichnis wird auf jedem Server dupliziert und die Unterverzeichnisse synchronisieren alle ihren Inhalt in regelmäßigen Abständen.

1.3 Wofür wird LDAP verwendet?

LDAP wird in der Regel verwendet, um eine zentrale Stelle für die Überprüfung zu bieten, d.h. es speichert Anmeldedaten. LDAP kann dann zur Authentifizierung eines Benutzers in anderen Diensten und Anwendungen über eine Komponente verwendet werden. LDAP kann zur Authentifizierung von Benutzern und Anmeldeinformationen bei Kubernetes, Docker, Jenkins, Open VPN und Linux Samba-Systemen verwendet werden, um nur einige zu nennen. Der Netzwerkadministrator kann auch die LDAP-Einzelanmeldung verwenden, um Zugriff auf ein LDAP-Verzeichnis zu erhalten. LDAP kann auch verwendet werden, um einem Verzeichnisdatenbanksystem Funktionen hinzuzufügen, Sitzungen zu authentifizieren und zu binden, LDAP-Elemente zu entfernen, Einträge anhand bestimmter Anweisungen zu erkunden und zu analysieren, vorhandene Datensätze zu bearbeiten, Einträge zu erweitern, Anfragen abzubrechen oder Vorgänge zu deaktivieren.

Wenn ein Unternehmen unsicher ist, wann es LDAP einsetzen sollte, sollte es einige Szenarien in Betracht ziehen. Sie sollten darüber nachdenken:

- Ein bestimmter Datensatz muss häufig gefunden und zugänglich gemacht werden; das Unternehmen hat eine große Anzahl kleinerer Datensätze.

- Ein bestimmter Datensatz muss häufig gefunden und zugänglich gemacht werden; das Unternehmen hat eine große Anzahl kleinerer Datensätze.

- Das Unternehmen benötigt alle kleineren Daten an einem bestimmten Ort und die Informationen müssen nicht gut organisiert sein.

2. LDAP VS Active directory

Das Active Directory, auch bekannt als AD, funktioniert mit Microsoft Windows-Servern. Die Hauptaufgabe von Active Directory besteht darin, Organisationen die Kontrolle über Privilegien zu ermöglichen und den Zugriff auf die angeschlossenen Netzwerke zu beschränken. Daten werden in Active Directory als Entitäten gespeichert, zu denen Personen, Parteien, Organisationen und Ressourcen gehören und diese Komponenten werden auf der Grundlage ihrer Identität und Eigenschaften klassifiziert.

Microsoft hat Active Directory (AD) für Windows-Betriebssysteme entwickelt. Es ist in den meisten Windows-Betriebssystemen als ein Spektrum von Funktionen und Prozessen integriert und speichert Daten über jeden registrierten Benutzer, der mit dem System verbunden ist. LDAP ist ein Protokoll, das zum Abrufen und Aktualisieren von Daten aus Active Directory und anderen gleichwertigen Verzeichnisnetzbetreibern verwendet wird. In einem Active Directory enthält jeder neue Benutzer verschiedene Eigenschaften, darunter die vollständige Identität des Benutzers und seine E-Mail-Adressen. LDAP ist erforderlich, um diese Informationen auf hilfreiche Weise zu extrahieren.

LDAP verwendet eine stringbasierte Abfrage, um Daten aus Active Directory zu erhalten. Die abgerufenen Daten (einschließlich der Benutzeranmeldeinformationen) können über LDAP mit verknüpften Geräten oder Anwendungen geteilt werden. Durch die Verwendung von LDAP entfällt die Notwendigkeit für Einzelpersonen, manuell eine Reihe von LDAP-Anfragen einzugeben, um Informationen aus Active Directory zu erhalten. Microsoft Outlook zum Beispiel ist eine LDAP-fähige Windows-Software, die routinemäßig Anfragen eingibt, um Ihnen die benötigten Informationen zu liefern.

LDAP

-

Dieses Protokoll ruft Daten aus dem Active Directory ab.

-

LDAP verwendet String-basierte Abfragen, um Daten zu erhalten.

-

LDAP-Funktion auf allen kompatiblen Betriebssystemen.

Active Directory

-

Hier werden Daten über registrierte Benutzer im System gespeichert.

-

Active Directory verwendet ein einfaches Verfahren zur Datenspeicherung.

-

Active Directory funktioniert nur auf Microsoft Windows-Servern.

3. LDAP VS SAML

SAML ist ein etabliertes Protokoll, das es Identitätsanbietern (IdPs) ermöglicht, Autorisierungsinformationen zwischen Dienstanbietern (SP) zu übermitteln. Diese Formulierung impliziert, dass Sie einen einzigen Anmeldedatenschlüssel verwenden können, um viele Dienste zu nutzen. Es ist einfacher, ein Konto pro Person zu verwalten als verschiedene Anmeldeinformationen für Mail, CRM-Systeme, Active Directory, etc. zu verwalten. SAML-Interaktionen verwenden die Extensible Markup Language (XML) für standardisierte Interaktionen zwischen dem Identifikationsadministrator und Internetdiensten. SAML ist die Verbindung zwischen der Identitätsprüfung eines Teilnehmers und der Autorisierung eines Dienstes.

SAML und LDAP sind so unterschiedlich, wie sie nur sein können, wenn es um Wirkungsbereiche geht. Natürlich geht es bei dem kompakten Verzeichniszugriffsprotokoll in erster Linie darum, die Überprüfung vor Ort und andere Serveraktivitäten zu unterstützen. Auf der anderen Seite ermöglicht SAML die Ausweitung der Benutzeridentitäten auf die Cloud und andere Online-Anwendungen. Ein wesentlicher Unterschied zwischen LDAP und SAML besteht darin, dass die meisten Serverimplementierungen des kompakten Verzeichniszugriffsprotokolls darauf ausgelegt sind, als offizielle Identitätsquelle oder als Ursprung von Informationen zur Identifizierung zu dienen. In den meisten SAML-Implementierungen ist der SAML-Anbieter jedoch nicht die Informationsquelle, sondern fungiert als Ersatz für einen Verzeichnisdienst, wodurch der Autorisierungs- und Überprüfungsprozess zu einem SAML-basierten Ansatz wird.

LDAP

-

LDAP unterstützt On-Perm-Überprüfungen auf einem bestimmten Server.

-

LDAP ist der Ursprung der Informationen zur Identifizierung.

-

LDAP funktioniert auf einem einzigen Server.

SAML

-

SAML ermöglicht es Benutzern, Cloud- und andere Online-Anwendungen zu erweitern.

-

SAML dient als Surrogat für Verzeichnisdienste.

-

SAML kann in mehrere Server integriert werden.

4. LDAP-Operationstypen

Wenn wir über einige der Operationen von LDAP sprechen, müssen Sie zehn primäre Operationen kennen, um LDAP-Prozesse vollständig zu verstehen. Sie sind:

4.1 Binden

Bindungsfunktionen werden verwendet, um Clients (sowie die Personen oder Tools, die sie repräsentieren) für das Netzwerkgerät zu autorisieren, um eine Registrierungsidentität zu erstellen, die für nachfolgende Aktivitäten auf diesen Links verwendet wird und um die Version des Lightweight Directory Access Protocol zu definieren, die der Benutzer verwenden wird. Mit den Bindungsantworten des Lightweight Directory Access Protocol können Sie entweder die primäre oder die SASL-Verifizierung verwenden. Die DN des Datensatzes erkennt das Konto, das für diesen Benutzer in der primären Verifizierung zu validieren ist und die Beweisidentifikation ist eine Art Passcode. Da der Berechtigungsnachweis unverschlüsselt gesendet wird, wird dringend empfohlen, die Primärverifizierung nur über einen verschlüsselten Kanal zu verwenden.

4.2 Suche

Mit diesem Verfahren können Kunden nach Informationen suchen und diese lesen. Sie können nach Artikeln nach Beschreibung, Volumen, Reichweite, Kategorie und anderen Merkmalen suchen. Mit dem Vergleichstool können Sie schnell feststellen, ob ein bestimmter Eintrag Eigenschaften hat.

4.3 Vergleichen

Eine LDAP-Vergleichsfunktion kann verwendet werden, um festzustellen, ob ein bereitgestellter Datensatz einen bestimmten Datenpunkt enthält. Eine Vergleichsanfrage enthält die folgenden Elemente:

- Die DN der Aufzeichnung, für die eine Entscheidung getroffen werden soll.

- Der Benutzer gibt seine Anmeldedaten für den LDAP-Server an (z.B. ein gültiges Passwort und einen Benutzernamen).

- Die Merkmalsangabe (die Merkmalsart des Titels und null oder mehr Merkmalsalternativen), für die die Entscheidung getroffen werden soll.

- Das Ergebnis der Aussage, in der die Entscheidung getroffen werden soll.

- Wenn der Vergleichsvorgang abgeschlossen ist, erzeugt der Server eine einfache Antwort mit einem Ergebnis und möglicherweise gepaarten DN, Diagnoseinformationen, Referenzen und/oder Antwortparametern.

4.4 Hinzufügen

Eine Hinzufügungsfunktion kann verwendet werden, um einen neuen Datensatz im DIT anzulegen. Eine Add-Abfrage enthält den DN des zu erstellenden Datensatzes und die Merkmale, die in diesem Datensatz enthalten sein sollen. Die Sammlung von Attributen muss die objectClass Eigenschaft enthalten, die angibt, welche Objektklassen in den Eintrag aufgenommen werden sollen, sowie alle Merkmale, die für solche Objektkategorien und die zugehörigen DIT-Inhaltsregeln benötigt werden. Die im RDN des Datensatzes verwendeten Merkmale müssen im Objekt enthalten sein, aber der Host sollte sie auch enthalten, selbst wenn sie nicht in der zusätzlichen Abfrage enthalten sind.

4.5 Löschen

Um ein Objekt aus einem Verzeichnissystem zu entfernen, führen Sie den Löschvorgang durch. Der DN des zu löschenden Datensatzes ist die einzige Komponente in der Löschabfrage. In den meisten Fällen muss der beabsichtigte Datensatz ein Blattknoten sein (einer, der keine Nachfolger hat). Bestimmte Systeme ermöglichen jedoch das Einfügen eines Teilbaums zum Löschen der Abfragebeschränkung, damit ein Element zusammen mit seinen Vorgängern gelöscht werden kann. Wenn eine Löschfunktion abgeschlossen ist, liefert das Netzwerk eine einfache Antwort mit einer Ergebnisnummer und optional einer passenden DN, Diagnoseinformationen, Links und/oder Antwortparametern.

4.6 Modifizieren

Eine Änderungsfunktion kann verwendet werden, um die Informationen eines aktuellen Verzeichnisdienstdatensatzes zu ändern. Eine einzelne Änderungsfunktion könnte Probleme beinhalten, die verschiedene Merkmale beeinflussen (bis diese Merkmale alle in derselben Registrierung sind). All diese Änderungen werden atomar analysiert, d.h. sie werden alle als Komponente fehlschlagen oder erfolgreich sein. Der Knoten wird die Aufnahme in einer teilweise veränderten Position nicht anzeigen. Jede Änderung, die einen im RDN verwendeten Merkmalswert beseitigen würde, kann nicht mit einer geänderten Prozedur geändert werden; jede Änderung, die sich auf die DN eines Eintrags auswirken könnte, muss mit einer aktualisierten DN-Betriebsbedingung vorgenommen werden.

4.7 DN modifizieren

Eine Aktion zur Änderung des DN kann durchgeführt werden, um die Domain eines bestehenden Servereintrags zu ändern. Dies kann eine Aktualisierung des RDN für den Datensatz und/oder eine Verschiebung des Eintrags innerhalb des DIT zur Folge haben. Auch wenn der LDAP-Standard das Ändern und/oder Verschieben eines Elements mit untergeordneten Werten nicht verbietet, lassen einige Verzeichnissysteme solche Aktionen möglicherweise nicht zu oder schränken sie ein.

4.8 Bindung lösen

Eine Entbindungsprozedur informiert das Verzeichnissystem darüber, dass der Benutzer sich vorbereitet, die Verbindung mit dem Server zu trennen. Wenn der Server diese Antwort erhält, sollte er den Kontakt mit dem Benutzer abbrechen. Die Verknüpfung ist nicht mehr funktionsfähig, auch wenn der Benutzer sich weigert, nach der Bereitstellung der Anwendung zum Aufheben der Bindung aufzuhören. Eine Abfrage zum Aufheben der Bindung hat keine Komponenten und es gibt keine Antwortanweisung, die als Antwort auf eine Abfrage zum Aufheben der Bindung geliefert wird. Obwohl der Name der Aktion andeutet, dass sie parallel zur Bindungsfunktion läuft, gibt sie nicht einfach den Link zu einer ungeprüften Phase zurück. Eine Entbindungsfunktion macht das Netzwerk ungültig, so dass weder der Benutzer noch das Gateway versuchen sollten, weiter über eine Verbindung zu kommunizieren, für die eine Entbindungsfunktion ausgeführt wurde. Wenn ein Client eine nicht authentifizierte Verbindung wiederherstellen möchte, sollte er einen anonymisierten einfachen Bind auf dem verbundenen Gerät ausführen.

4.9 Abbrechen

Das Lightweight Directory Access Protocol ist asynchron. Viele Benutzer übermitteln eine LDAP-Abfrage und warten dann auf die Antwort, bevor sie die nächste Abfrage übermitteln, aber das ist nicht notwendig. Mehrere Lightweight Directory Access-Anfragen können über die gleiche Verbindung gestellt werden, so dass der Client sie gleichzeitig analysieren kann. Die Antworten können dann empfangen werden, wenn sie vom Client bereitgestellt werden, vielleicht in einem umgekehrten Kontext als die entsprechenden Abfragen gesendet wurden. Auf eine Abbruchanfrage gibt es keine Antwort und es ist nicht sicher, dass der Host dieser Anfrage nachkommen kann. Die Aktion kann immer noch beendet werden. Wenn es sich also um eine Schreibfunktion handelt, können die mit der Anforderung verbundenen Änderungen noch durchgeführt werden. Wenn die Funktion nach einem Abbruch beendet wird, kann der Client eine Antwort geben oder auch nicht. Daher sollte das Ausbleiben einer Antwort nicht als Indikator dafür angesehen werden, dass der Vorgang abgebrochen wurde.

4.10 Erweitern

LDAPv3 ist ein ausbaufähiges Framework, das für Aufgaben verwendet werden kann, die bei der Veröffentlichung der Spezifikationen nicht vorgesehen waren. Eine der wichtigsten Methoden, dies zu erreichen, ist die Verwendung von erweiterten Funktionen. Das zugehörige erweiterte Ergebnis enthält alle Komponenten eines kompakten Basisergebnisses (z.B. ein notwendiges Ergebnisprotokoll und auswählbare gepaarte DN, Diagnosetext, Konsultationen und Antwortkontrollen), kann aber auch eine zusätzliche OID zur Bestimmung der Form des Antworttextes und eine zusätzliche Bewertung enthalten, die eine verschlüsselte Darstellung zusätzlicher Informationen über die ausgeführte Codierung enthält.

5. Vor- und Nachteile von LDAP

Bevor wir uns mit den Nachteilen von LDAP befassen, sollten wir über einige der Vorteile von LDAP sprechen, die für eine Organisation oder eine Gruppe, die LDAP in ihre Systeme einbinden möchte, von Vorteil sein können.

Vorteile der Verwendung von LDAP:

-

Es ist Open-Source: Es kostet kaum etwas, OpenLDAP zu erwerben und zu testen.

-

Es dient als Standardprotokoll: Mit RFC 2251 wurde das Lightweight Directory Access Protocol 1997 als Spezifikation der Internet Engineering Task Force (IETF) anerkannt. Daher unterstützt der Markt LDAP und wird dies auch weiterhin tun.

-

LDAP ist flexibel: Die Leightweight Directory Access Protocol-Authentifizierung wird von Programmierern und IT-Administratoren für verschiedene Zwecke verwendet, insbesondere für die Authentifizierung von Anwendungen und Remote-Daten. Und obwohl es auf so viele verschiedene Arten genutzt wird, gibt es in der Tat eine Gemeinschaft, die Einzelpersonen hilft, das Beste daraus zu machen.

-

Kompatibilität: LDAP ist so konzipiert, dass es mit einer Vielzahl von Betriebssystemen und Plattformen zusammenarbeiten kann. Unterschiedliche LDAP-Dienste können diese Vielseitigkeit jedoch einschränken. So ist AD beispielsweise Windows-zentriert und erfordert häufig Add-Ons für eine effektive Integration mit anderen Betriebssystemen.

-

Sicherheitsfunktionen: LDAP wurde ursprünglich im Textformat kommuniziert; dennoch gibt es Methoden zur Verschlüsselung von LDAP-Verbindungen, entweder über TLS (STARTTLS) oder über SSL (LDAPS). STARTTLS ist die beste und sicherste Lösung, wobei LDAPS knapp dahinter liegt.

Nachteile der Verwendung von LDAP:

-

Der Altersfaktor: LDAP ist ein veraltetes Protokoll. SAML und andere neuere Authentifizierungsmethoden sind für moderne, auf die Cloud ausgerichtete Computing-Umgebungen konzipiert, die Online-Anwendungen nutzen.

-

Berechtigungen sind obligatorisch: LDAP wird vorläufig mit einem OpenLDAP-System eingerichtet, was eine mühsame Aufgabe ist. Die Einrichtung eines Authentifizierungssystems vor Ort, das eine Verbindung zu Online-IT-Diensten herstellt, ist für Unternehmen, die in die Cloud migrieren, alles andere als wünschenswert.

-

Die Notwendigkeit eines Experten: In den meisten Fällen erfordern die Konfiguration und der Betrieb von LDAP die Unterstützung eines Experten. Personen mit diesem Grad an technischem Fachwissen sind schwer zu finden und kostenintensiv in der Einstellung. Dies gilt insbesondere für OpenLDAP.

-

Der Ramp-up-Faktor: Je größer Ihr Unternehmen ist, desto komplizierter ist es, neue Verzeichnisse einzurichten. Da Verzeichnisse im Grunde eine Zusammenfassung aller Elemente in Ihrem Unternehmen sind, wäre es schwierig, von Anfang an neue Verzeichnisse zu erstellen oder von einem Verzeichnis zum anderen zu wechseln.

6. Wie funktioniert LDAP?

LDAP definiert eine Technik der Verzeichnisverwaltung, die das Hinzufügen, Löschen und Ändern von Einträgen sowie das Abrufen dieser Daten ermöglicht, um die Authentifizierung von Benutzern und die Autorisierung für Dienste zu erleichtern.

Um das LDAP auf herkömmliche Weise zu erstellen, müssen Sie die folgenden Schritte befolgen:

Schritt 1: Aktualisieren

Alle Informationen, die im LDAP-System verfügbar sind, müssen häufig aktualisiert werden, damit das System funktioniert und effektiv arbeitet. Dieser Vorgang umfasst das Hinzufügen, Ändern und Löschen von Daten in den Verzeichnissen.

Schritt 2: Registrierung einer Abfrage

Um mit den LDAP-Diensten arbeiten zu können, müssen Sie eine Anfrage an das System stellen. Diese Abfrage kann eine Aktion enthalten, wie z.B. die Suche oder den Vergleich der Daten, die in den registrierten Verzeichnissen verfügbar sind.

Schritt 3: Die Authentifizierung

Binden und Aufheben der Bindung sind die primären Authentifizierungsoperationen; Abbruch, eine dritte Aktion, kann verwendet werden, um einen Client daran zu hindern, eine Zuweisung durchzuführen.

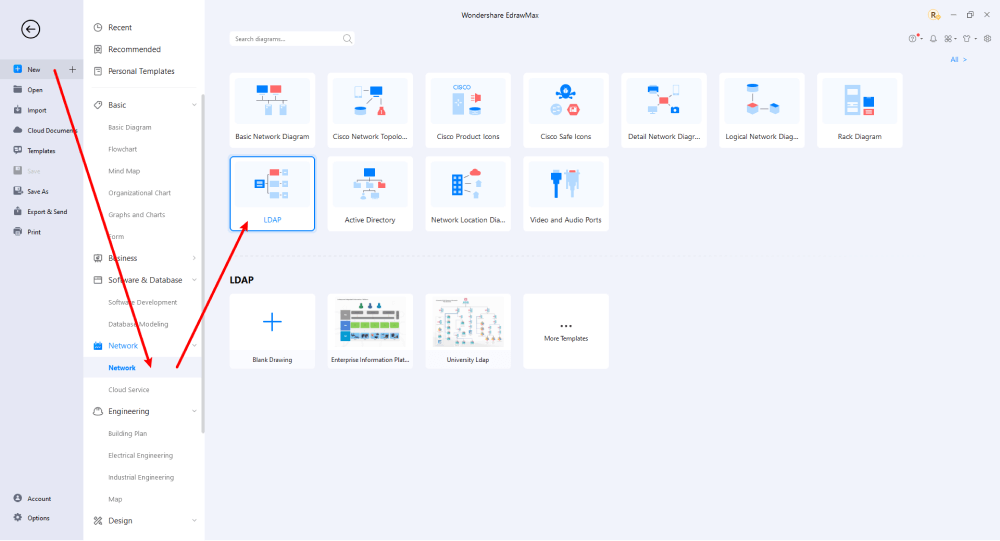

7. Wie man ein LDAP-Diagramm in EdrawMax zeichnet

Das Zeichnen eines LDAP-Diagramms ist bei der Arbeit mit EdrawMax ein unkomplizierter Prozess und kann für Unternehmen äußerst nützlich sein, um die gewünschten Aktionen zu erreichen. EdrawMax ist gut ausgestattet, um ein LDAP-Diagramm zu entwerfen. Es gibt nur ein paar Schritte, die Sie befolgen müssen, um es einfach zu erstellen, z.B:

Schritt 1 Öffnen Sie EdrawMax und melden Sie sich an

Der allererste Schritt, den Sie tun müssen, ist EdrawMax auf Ihrem System zu installieren. Gehen Sie zum EdrawMax Download und laden Sie die Netzwerkdiagramm-Software je nach Betriebssystem herunter. Wenn Sie aus der Ferne mit Ihrem Büroteam zusammenarbeiten möchten, gehen Sie zu EdrawMax Online und melden Sie sich mit Ihrer registrierten E-Mail-Adresse an.

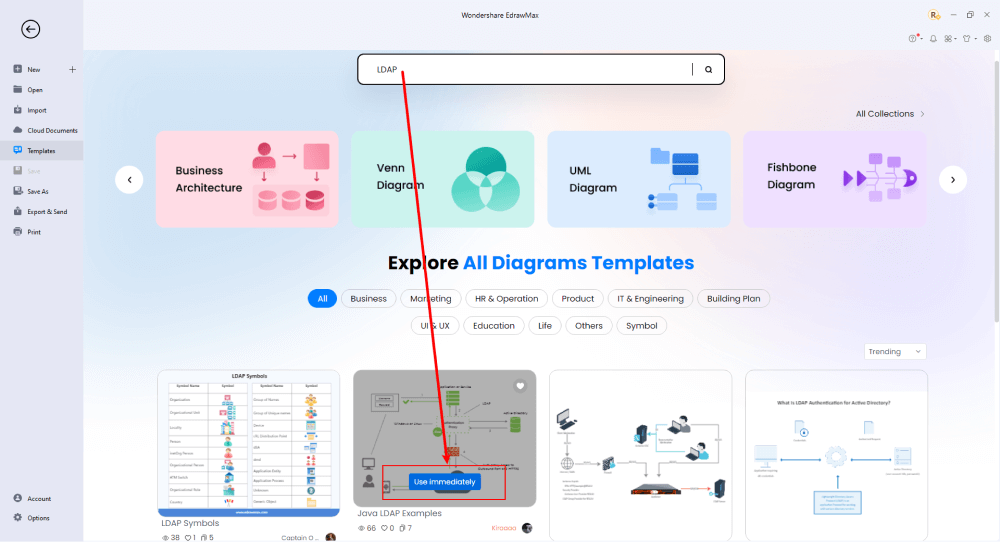

Schritt 2 Wählen Sie eine Vorlage

Nach dem Start wird standardmäßig der Startbildschirm geöffnet. Rufen Sie die Vorlagenleiste auf und suchen Sie im Suchfeld nach Netzwerkdiagrammen. Auf dem Bildschirm werden integrierte Vorlagen für Ihre Suche angezeigt. EdrawMax verfügt über eine große Bibliothek von Vorlagen. Wir haben mehr als 25 Millionen registrierte Benutzer, die für jedes Design umfassende Vorlagen in der Community erstellt haben. Wählen Sie die Vorlage, die Ihnen gefällt, und klicken Sie auf "Sofort verwenden", um sie in einem neuen Fenster zur Anpassung zu öffnen.

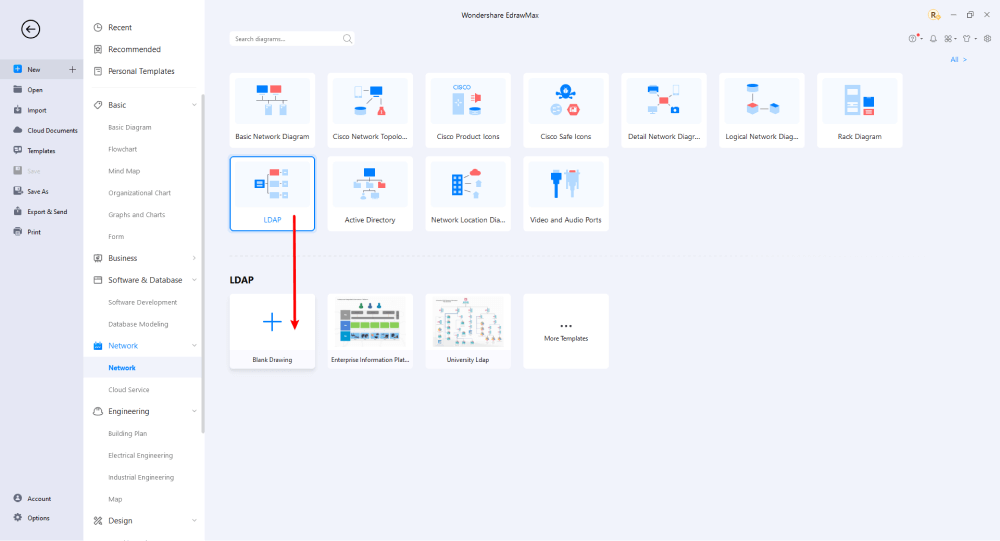

Schritt 3 Von Grund auf neu erstellen

Auf der EdrawMax-Startseite finden Sie das "+" Zeichen, das Sie direkt zur Arbeitsfläche führt, von der aus Sie das Netzwerkdiagramm von Grund auf entwerfen können. In Verbindung mit Ihrem technischen Fachwissen können Sie eine breite Palette von Symbolen verwenden, um ein detailliertes Netzwerkdiagramm zu zeichnen.

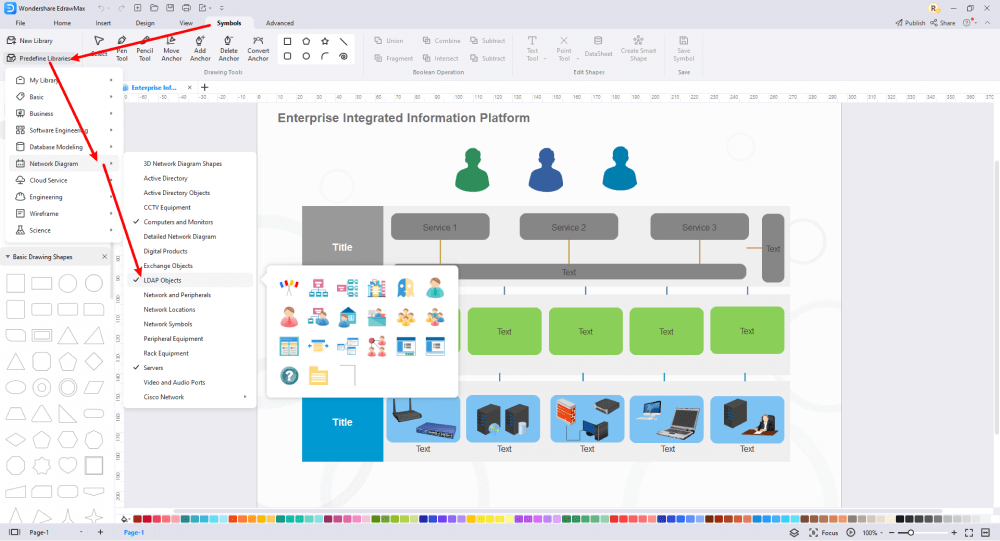

Schritt 4 Symbole auswählen

EdrawMax enthält eine große Anzahl von Symbolbibliotheken. Sie können schnell jede Art von Diagramm mit über 26.000 vektorfähigen Symbolen erstellen. Wenn Sie die benötigten Symbole nicht finden können, können Sie ganz einfach einige Bilder/Zeichen importieren oder eine eigene Form erstellen und diese zur späteren Verwendung als Symbol speichern. Gehen Sie einfach zum "Symbole" Bereich in EdrawMax und wählen Sie den Bereich "Vordefinierte Symbole" in der oberen Symbolleiste. Hunderte von Symbolkategorien stehen Ihnen zur Verfügung, die Sie nutzen und in Ihr LDAP-Diagramm einbinden können.

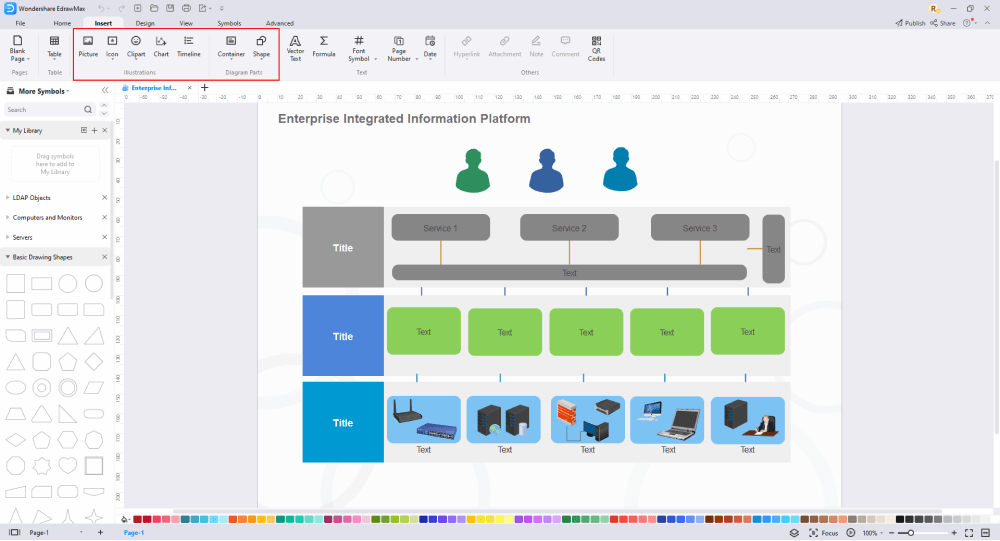

Schritt 5 Komponenten hinzufügen

Nachdem Sie die Grundelemente skizziert haben, können Sie die Schriftarten, Farben und andere Details anpassen, indem Sie das rechte oder obere Menü auswählen, um Ihr LDAP-Design optisch ansprechender zu gestalten. Sie können sich auch gerne von anderen Layouts in der Vorlagen-Community inspirieren lassen und einige der Fotos oder Funktionen übernehmen, die Ihrer Meinung nach gut zu Ihrem LDAP-Design passen würden.

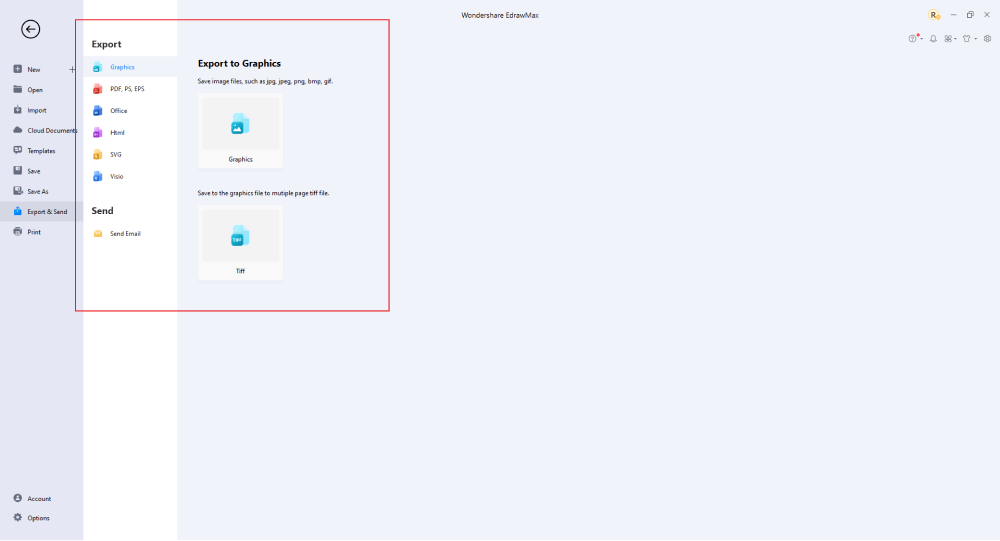

Schritt 6 Abschließen

Sobald der LDAP-Entwurf fertiggestellt ist, können Sie Ihre Arbeitsgruppe einbeziehen, um deren Feedback einzuholen, indem Sie unsere Cloud-basierten Dateien verwenden; für ein LDAP-Beispiel erhält jeder kostenlos 100MB Cloud Services. EdrawMax unterstützt den Export von Daten in eine Vielzahl von Kategorien, darunter Grafiken, Microsoft Office, HTML, PDF, Visio und andere. Sie können sie auch über soziale Netzwerke oder per E-Mail weitergeben. Sie können es auch ausdrucken oder anderen zeigen, indem Sie den "Präsentationsmodus" verwenden.

Im Grunde ist es ganz einfach, ein LDAP-Diagramm in EdrawMax zu erstellen. Nehmen Sie einfach eine Vorlage und passen Sie sie weiter an, ziehen Sie professionelle LDAP-Symbole per Drag & Drop, um Ihre Zeichnung zu verbessern. Wenn Sie immer noch nicht wissen, wie Sie ein LDAP-Diagramm in EdrawMax erstellen können, finden Sie weitere Tutorial-Videos in unserem Youtube.

8. Kostenlose LDAP-Diagramm-Software

Die Verwaltung eines Computernetzwerks ist heutzutage keine leichte Aufgabe. Neben der Kontrolle des Zugriffs auf Drucker und Dateien über das Netzwerk müssen die meisten Administratoren auch die Sicherheit und den Zugriff verwalten, den Datenverkehr in lokalen Netzwerken (LANs) und Wide Area Networks (WANs) optimieren, die Reparatur und Wartung von Netzwerkgeräten koordinieren und die Datensicherung, -speicherung und -wiederherstellung überwachen. LDAP-Verzeichnisdienstanwendungen wie der Directory Server von iPlanet bieten einen zentralen Ort für die Verwaltung von Netzwerkressourcen wie Computern, Benutzern, Gruppen, etc. Diese Assets sind in einer hierarchischen Baumstruktur organisiert, die normalerweise in einem kleinen Bearbeitungsfenster angezeigt wird.

Obwohl diese Ansicht des Verzeichnisses einfach zu verwenden ist, bietet sie kein klares Diagramm der Verzeichnisstruktur auf hoher Ebene und kann vor allem nicht ausgedruckt werden. Die Edraw LDAP Directory Services Lösung bietet Administratoren klare, detaillierte Darstellungen aktueller und vorgeschlagener Verzeichnisstrukturen, die angezeigt, gedruckt und dem Management zur Planung neuer Netzwerke, zur Koordination von Migrationen und zur Dokumentation bestehender Netzwerke vorgelegt werden können. Abbildung 1 zeigt eine typische Oberfläche einer Verzeichnisdienstanwendung.

EdrawMax, eine der besten LDAP-Diagrammsoftwares, macht das Erstellen von Gliederungen, effektiven Vorlagen für Unternehmen, Zeichnungen und vieles mehr einfach und überzeugend. Mit Tausenden von Optionen kann EdrawMax die besten LDAP-Vorlagen liefern, die Ihre Geschäftspräsentationen visuell attraktiv und beeindruckend machen. Sehen wir uns nun einige der Funktionen an, die bei der Entwicklung des besten LDAP-Diagramms genutzt werden können.

Die besten Funktionen von EdrawMax, die Sie bei Ihrem LDAP-Diagramm unterstützen können:

- Die Raffinesse der Oberfläche des Diagramm-Tools entscheidet darüber, ob die Verbraucher es zu nutzen gedenken. EdrawMax zeichnet sich durch seine einfache Oberfläche aus, die es auch Anfängern leicht macht, es zu benutzen.

- Beim Erstellen von Diagrammen können Sie die neuesten Ideen für Ihre Aufgabe entwickeln. Die Notizoption ist ideal, um alle Ihre Ideen zu notieren.

- Da die Vernetzung im Design wie ein Ast an einem Baum ist, ist sie für Sie entscheidend. Mit EdrawMax können Sie Verbindungen intuitiv mit verschiedenen Formularen herstellen.

- Bieten Sie 25 verschiedene Farbvariationen an, die von erfahrenen Designern für Nicht-Designer entworfen wurden; es ist also an der Zeit, Ihr Design zu personalisieren.

- Abgesehen vom geplanten Layout muss eine auffällige Infografik oder ein Diagramm mit wunderbaren Symbolen verziert werden, um Ihre Originalität zu vermitteln.

- Mit dem Slideshow-Generator von EdrawMax können Sie jetzt schnell Slideshows erstellen. Es unterstützt den Benutzer bei der Auswahl, Hervorhebung und Anzeige aller in der Gruppenpräsentation verfügbaren Elemente.

9. Abschließende Gedanken

Und das war's schon! Ein detaillierter Leitfaden über LDAP, seine Verwendung und Vorteile. Achten Sie immer darauf, ein verständliches LDAP-Diagramm zu entwickeln, damit jeder in der Gruppe mit LDAP-Servern umgehen und effizient mit ihnen arbeiten kann. Auch wenn es einige Nachteile gibt, sollten Sie unbedingt ein Problemlösungsdiagramm mit EdrawMax erstellen, um die Produktivität Ihres Unternehmens zu steigern!

Sobald Sie EdrawMax verwenden, werden Sie feststellen, dass das Tool über mehrere erstaunliche Funktionen verfügt, die Ihnen die Erstellung von LDAP-Diagrammen erleichtern und Ihnen dabei helfen, die Entwürfe mit Hilfe der einfachen Freigabeoption zu teilen. Mit EdrawMax können Sie Ihre Datei in mehrere Formate exportieren und Ihre Werke auf verschiedenen Social Media-Plattformen wie Facebook, Twitter, LinkedIn und Pinterest teilen. Alles in allem ist EdrawMax ein wunderbares Tool, das alle Ihre Design- und Zeichenanforderungen erfüllt.

Netzwerkdiagramm Vollständiger Leitfaden

In diesem vollständigen Leitfaden erfahren Sie alles über Netzwerkdiagramme, z.B. Arten von Netzwerkdiagrammen, Symbole für Netzwerkdiagramme und wie man ein Netzwerkdiagramm erstellt.

Das könnte Ihnen auch gefallen

Campus Area Network Vollständiger Leitfaden

Kenntnisse

Rack Diagramm Vollständiger Leitfaden

Kenntnisse

Netzwerk-Topologie Vollständiger Leitfaden

Kenntnisse